- Home

- Fabricantes

- Sysdig

- Sysdig Secure

Sysdig Secure

Segurança e conformidade unificadas para contêineres, Kubernetes e nuvem

Fabricante: Sysdig

Descrição detalhada do produto

SOLICITE SEU ORÇAMENTO

Visão única do risco sem pontos cegos

- Infraestrutura como segurança de código

- Gerenciamento de postura de segurança contínua na nuvem

- Gerenciamento de direitos de infraestrutura de nuvem

- Conformidade Contínua

- Gerenciamento de vulnerabilidades

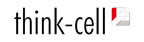

- Segurança em tempo de execução

- Segurança de rede

- Resposta a Incidentes e Forense

Priorize o que importa sem adivinhar

Priorize vulnerabilidades com contexto de tempo de execução. Use políticas de detecção de ameaças de alta fidelidade com base em aprendizado de máquina (ML) e com curadoria da equipe de pesquisa de ameaças da Sysdig. Reduza os alertas com o ajuste automatizado do Falco. Corrija uma vez com um simples pull request na origem.

Baseado em padrões abertos sem caixas pretas

Integre facilmente com outras ferramentas que você usa. Detecte anomalias com base no Falco, o padrão nativo da nuvem para detecção de ameaças. Aplique políticas consistentes com base no OPA, o padrão nativo da nuvem para configurações. Maximize a cobertura com regras de detecção de origem comunitária que são facilmente personalizáveis.

Soluções de segurança de contêiner e nuvem em todo o ciclo de vida

A Sysdig está conduzindo o padrão para proteger a nuvem, capacitando as organizações a proteger contêineres, Kubernetes e serviços em nuvem com confiança. A plataforma Sysdig permite que as equipes protejam a construção, detectem e respondam a ameaças em tempo de execução e gerenciem continuamente as configurações, permissões e conformidade da nuvem.

CÓDIGO

Infraestrutura como validação de código

- Bloqueie configurações arriscadas

- Correção automática na origem

CONSTRUIR

Gerenciamento de vulnerabilidades

- Digitalizar em CI/CD e registros

- Bloqueie imagens arriscadas

- Priorize vulns usando o contexto de tempo de execução

CORRE

Gerenciamento de configuração e permissão

- Detectar configurações incorretas na nuvem

- Impor acesso com privilégios mínimos

- Use o OPA para aplicar políticas consistentes

Detecção de ameaças

- Use o Falco para detectar ameaças, desvios, alterações de configuração e vulnerabilidades de tempo de execução

- Implemente a microssegmentação nativa do K8s

RESPONDER

Respostas a incidentes

- Capture registros detalhados para perícia

- Corrigir problemas de configuração

- Bloquear atividade maliciosa

Obrigado! Logo entraremos em contato!